Stéganographie : plus qu’il n’y paraît

Tes espaces numériques dont la société est devenue virtuellement dépendante au cours des 10 à 15 dernières années deviennent de plus en plus non permissifs. La censure des grandes technologies, les organisations de renseignement et les forces de l’ordre continuent de s’opposer aux droits du Premier amendement des Américains d’une manière qui n’était auparavant rencontrée que par ceux qui vivaient dans des régimes ouvertement autoritaires tels que l’Iran, la Chine ou la Russie. Alors que les communications secrètes sont souvent décrites comme suspectes dans les films et la politique, la stéganographie est une méthode pour garder secrètes les communications privées à l’ère numérique.

Il n’est donc pas surprenant que de nombreuses personnes se soient tournées vers des outils de communication sécurisée (COMSEC) tels que Signal ou Keybase, qui fournissent tous deux un cryptage de bout en bout. COMSEC est essentiel, protégeant le contenu de vos communications, que vous discutiez avec des membres de votre famille sur Signal ou accédiez à vos services bancaires en ligne via HTTPS. Parfois, COMSEC ne suffit pas à protéger votre vie privée ou votre sécurité.

Glossaire

COMSEC : Sécurité des communications

COVCOM : Communications secrètes

Fichier de couverture : Une image ou une vidéo contenant un fichier caché

Fichier de messages : Le message secret que nous voulons cacher

OPSEC : Sécurité opérationnelle

Dead Drop : Un emplacement physique ou numérique où des fichiers ou des éléments peuvent être laissés par une partie et récupérés par une autre sans que les deux n’interagissent directement. Voir le numéro 37 pour des exemples de gouttes mortes physiques.

Artisanat : L’application d’outils, de tactiques et de procédures par des professionnels du renseignement ou de la cybersécurité

Les problèmes de la cryptographie

Lorsqu’ils fonctionnent dans un espace non permissif, les systèmes cryptographiques traditionnels comme PGP ou les systèmes modernes comme Signal présentent deux inconvénients majeurs :

1. Ils ne font rien pour cacher le fait qu’une communication a eu lieu.

2. La cryptographie elle-même assure la non-répudiation du message en le liant mathématiquement au propriétaire de la clé privée d’un signataire.

Pris ensemble, cela signifie qu’un adversaire avec des moyens saura qui parle à qui et, si les clés sont récupérées ou les messages déchiffrés par cryptanalyse, vous ne pourrez pas faire valoir que vous n’étiez pas celui qui a communiqué .

Présentation des communications secrètes

Les agents de renseignement et leurs agents ont eu ce problème pendant des siècles, et donc au cours de cette période de nombreuses méthodes pour cacher le fait qu’une communication a même eu lieu. Plutôt que COMSEC, ces techniques constituent COVCOM, ou Covert Communications. Dans le monde analogique, les techniques COVCOM ont inclus la disparition de l’encre et des micropoints. Dans le monde numérique, l’une des techniques les plus courantes est la stéganographie.

La stéganographie numérique est le processus consistant à crypter un fichier puis à l’intégrer dans un autre afin de masquer son existence. En règle générale, l’encapsulation est une image ou un fichier vidéo, car les données peuvent être codées en pixels sans affecter l’apparence de l’image à l’œil humain.

Initiation à la stéganographie

Il existe de nombreuses options logicielles gratuites pour la stéganographie, avec des options disponibles pour tous les principaux systèmes d’exploitation. Une option très populaire s’appelle OpenStego. Écrit en Java, il peut fonctionner sous Windows, Mac, Linux ou tout autre système d’exploitation prenant en charge Java. Cela en fait un excellent choix pour l’adoption par un MAG ou un autre groupe.

OpenStego peut être téléchargé à partir de https://www.openstego.com et l’environnement d’exécution Java (JRE) peuvent être téléchargés à partir de https://www.java.com, si nécessaire.

Une fois que vous avez Java et que vous avez téléchargé le fichier zip OpenStego, décompressez-le et recherchez le démarreur approprié. Sous Windows, vous aurez besoin du fichier “openstego.bat”:

L’exécution du fichier .bat devrait démarrer l’application :

Nous voyons ici que nous avons besoin de quatre choses :

- Le fichier de message est le texte secret ou un autre fichier que nous essayons de cacher.

- Le fichier de couverture est le fichier dans lequel nous voulons intégrer notre message et ce que le monde verra.

- Output Stego File est le nom du fichier que nous voulons créer, qui sera la combinaison de notre message et du fichier de couverture.

- Sélection de l’algorithme de cryptage et mot de passe. C’est quelque chose qui devra être connu de tous les destinataires prévus du fichier et est utilisé pour protéger le contenu du message même si son existence est connue d’un adversaire.

Parcourir un exemple

Disons que Big Tech a fermé un groupe utilisé pour organiser un événement ou un groupe de personnes, mais le groupe veut toujours s’organiser. Nous pouvons avoir une invitation comme celle-ci:

(Ceci, bien sûr, étant un vers de la chanson rebelle irlandaise « Rising of the Moon. ») Nous enregistrerions ce fichier et trouverions ensuite un fichier image pour le cacher. Après avoir exécuté le programme, nous aurions deux images. Côte à côte, ils seraient indiscernables :

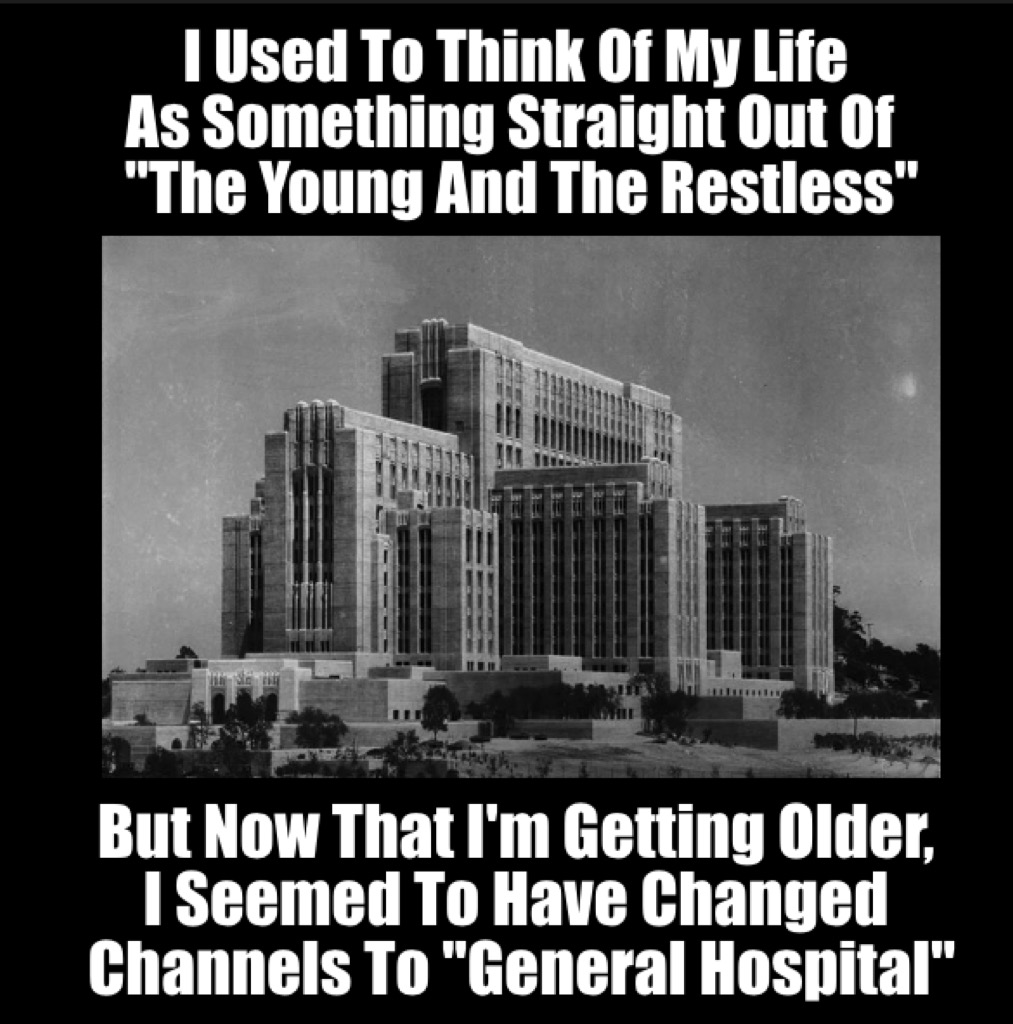

Nous publierions ensuite cette image quelque part :

Plus tard, un autre membre du groupe passe, voit le message et télécharge l’image :

À l’aide d’OpenStego, le membre saisit le mot de passe secret partagé et peut récupérer le message :

Notes sur l’artisanat

Tradecraft est la somme des outils, techniques et procédures (TTP) utilisés par les professionnels du renseignement ou de la cybersécurité. L’adoption et l’application correcte de ces TTP sont essentielles pour réussir dans l’espace numérique de plus en plus non permissif et pour que l’utilisation de la stéganographie en vaille la peine.

Premièrement, la goutte morte n’est pas vraiment morte. (Voir l’encadré pour une définition et reportez-vous au numéro 37 pour un aperçu détaillé des applications de dead drop dans le monde réel.) Des sites Web comme 4chan ou 7chan, par exemple, permettent aux utilisateurs anonymes de publier des fichiers image, faisant d’excellents dead drop numériques. Le volume de trafic raisonnablement élevé, associé à la nature anonyme de ces sites, contribue à brouiller les liens entre les visiteurs. Gardez toutefois à l’esprit que certains de ces sites ont des profils controversés qui peuvent en faire des cibles de surveillance. Les profils jetables et les sites d’hébergement d’images gratuits comme Imgur.com sont également de bonnes options.

Ci-dessus : la stéganographie peut être appliquée à n’importe quelle photo, mais il est souvent avantageux d’utiliser des mèmes communément partagés ou des images génériques qui peuvent être cachées à la vue de tous. Assurez-vous que le fichier de couverture que vous utilisez correspond au thème du site sur lequel vous le publiez.

Deuxièmement, l’analogique numérique d’une détection de surveillance tirerait parti de Tor ou d’un VPN avant d’accéder à un site qui serait utilisé comme point mort numérique. Pour une couche supplémentaire de sécurité opérationnelle (OPSEC), envisagez de le faire loin de votre domicile ou de votre lieu de travail.

Troisièmement, lors du choix des fichiers de couverture, vous souhaitez rechercher des fichiers suffisamment volumineux pour que, lorsque votre message est intégré, la taille globale du fichier de sortie ne soit pas une cause de remarque évidente. De plus, choisissez des fichiers de couverture qui conviennent bien au site sur lequel vous prévoyez de les laisser tomber. Les mèmes courants sont toujours un bon pari, mais les images « adultes » sur les tableaux de partage d’images dédiés au sujet peuvent convenir, en fonction de votre niveau de confort et de votre profil de risque.

Quatrièmement, n’oubliez pas de désinfecter vos données en texte clair lorsque vous ne les utilisez pas. Sur les systèmes Linux, par exemple, vous pouvez supprimer en toute sécurité des fichiers avec le déchiqueter commande (disponible en tant que broyer sur Mac). Les systèmes Windows nécessiteront un logiciel tiers pour accomplir cela. Si vous utilisez une image de système d’exploitation « en direct » comme Tails lorsque vous effectuez le travail, toutes les informations sont de toute façon éphémères.

Enfin, gardez à l’esprit qu’il existe certaines inquiétudes liées au fait que tout le monde doit être conscient du même secret partagé pour que ce système fonctionne. Ne pas tenir compte de l’OPSEC lors de la distribution de la clé à votre groupe peut fournir une opportunité à un adversaire bien placé et doté de ressources pour obtenir des informations sur la structure du groupe. Cette infiltration pourrait complètement miner votre capacité à mettre en place des canaux de communication secrets. Choisir de longues phrases de passe faciles à retenir mais difficiles à deviner réduira également la probabilité que vous ou l’un de vos pairs ayez besoin de les écrire, et la probabilité qu’un adversaire puisse les deviner.

Ci-dessus : cacher un message à l’intérieur d’une photo « adulte » torride peut amener les spectateurs occasionnels à cliquer avec dégoût, ou les dissuader de visiter le type de sites qui hébergent ce contenu en premier lieu.

Ci-dessus : cacher un message à l’intérieur d’une photo « adulte » torride peut amener les spectateurs occasionnels à cliquer avec dégoût, ou les dissuader de visiter le type de sites qui hébergent ce contenu en premier lieu.

Conclusion

Le mouvement vers des communications privées et sécurisées qui a commencé avec les révélations d’Edward Snowden sur l’espionnage domestique illégal par le renseignement américain s’est accéléré depuis le chaos général de 2020. Alors que les communications sécurisées devraient être la pierre angulaire du plan de communication de chacun, l’environnement de plus en plus non permissif créé par La censure des grandes technologies et du gouvernement signifie que les communications secrètes deviendront de plus en plus importantes. Grâce à une prolifération d’outils logiciels gratuits, toute personne ayant du bon sens et un peu de métier de base peut intégrer COVCOM dans un plan de communication numérique complet, que ce soit pour sa famille, son groupe de préparation aux situations d’urgence, ou même simplement pour le plaisir.

[Illustration by Cassandra Dale.]

En savoir plus sur la sécurité numérique

Préparez-vous maintenant :

Divulgation : Ces liens sont des liens d’affiliation. Caribou Media Group touche une commission sur les achats admissibles. Merci!

Divulgation : Ces liens sont des liens d’affiliation. Caribou Media Group touche une commission sur les achats admissibles. Merci!

RESTEZ EN SÉCURITÉ : Téléchargez un copie du problème d’épidémie OFFGRID

RESTEZ EN SÉCURITÉ : Téléchargez un copie du problème d’épidémie OFFGRID

Dans le numéro 12, Magazine hors réseau a examiné attentivement ce que vous devez savoir en cas d’épidémie virale. Nous offrons désormais une copie numérique gratuite du numéro OffGrid Outbreak lorsque vous vous abonnez à la newsletter électronique OffGrid. Inscrivez-vous et obtenez votre copie numérique gratuite Cliquez pour télécharger !

Source de l’article