Applications de messagerie cryptées classées par le FBI

Nous avons tous entendu l’argument fatigué : « si vous ne faites rien de mal, vous n’avez rien à cacher ! » Il ne tient tout simplement pas l’eau. Il existe de nombreuses raisons pour lesquelles les gens ordinaires prennent des mesures pour protéger leur vie privée, et la surveillance gouvernementale est en tête de liste. C’est l’une des raisons pour lesquelles les applications de messagerie cryptées telles que Signal, Telegram, WhatsApp et Threema ont récemment gagné en popularité. En janvier 2021, Signal est devenue l’application gratuite la plus téléchargée pour les appareils Apple et Android, avec près de 18 millions de téléchargements en une seule semaine – c’est beaucoup d’utilisateurs qui souhaitent garder leurs conversations privées.

Malheureusement, la vie privée est une course aux armements sans fin. Chaque fois que des individus prennent des mesures pour chiffrer leurs données, ceux qui souhaitent y accéder prennent des mesures pour contourner ce chiffrement. Nous nous sommes souvent demandé dans quelle mesure les agences à trois lettres ont accès à nos informations sensibles, et un document interne récemment découvert du Federal Bureau of Investigation nous donne un rare aperçu de la réponse.

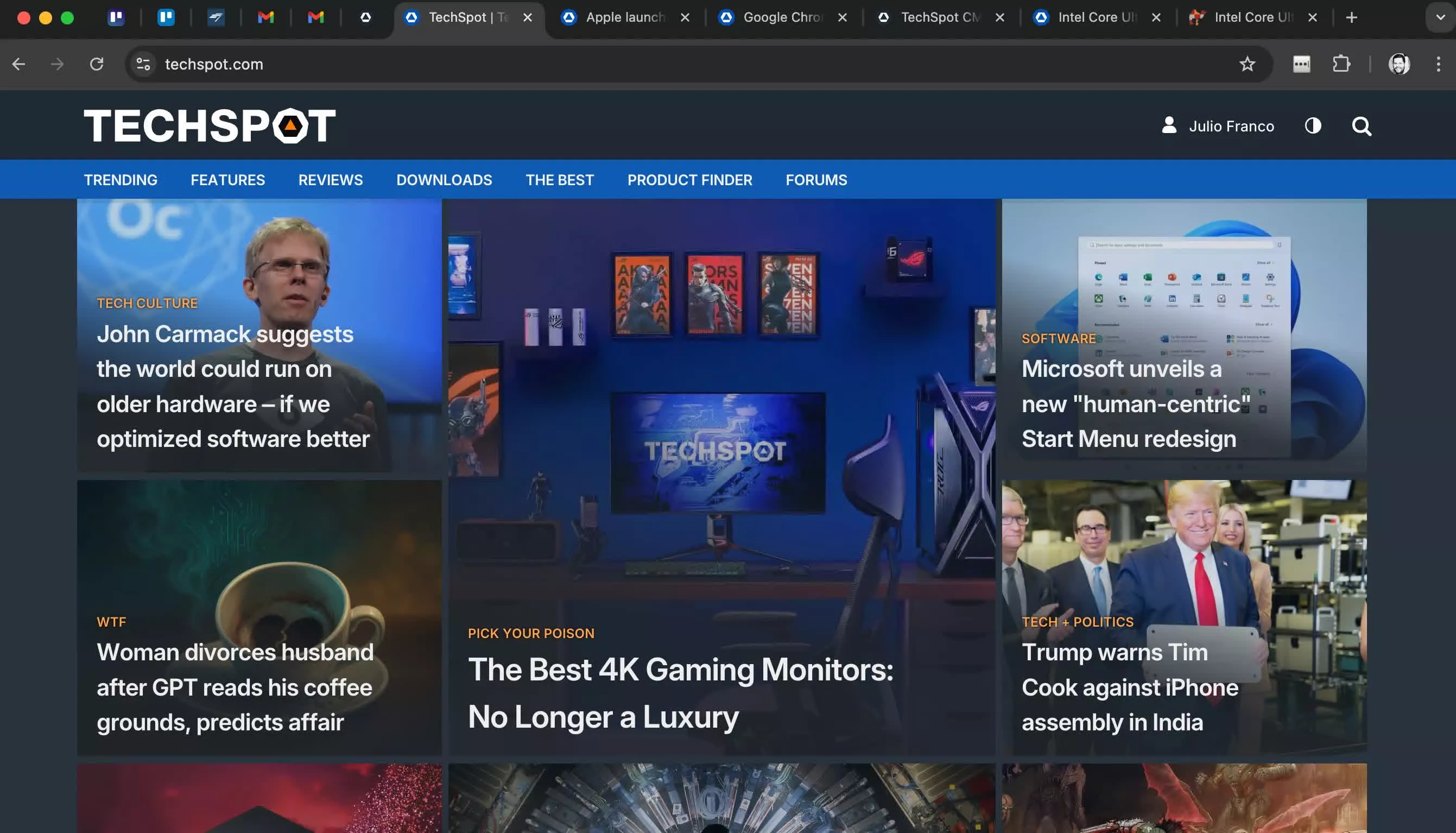

Capacité du FBI à accéder aux applications de messagerie cryptées

Le document suivant a été obtenu grâce à une demande de la Freedom of Information Act (FOIA) déposée par Propriété du peuple, une organisation à but non lucratif qui travaille à promouvoir la transparence gouvernementale.

Abonnez-vous aujourd’hui et économisez !

Étant donné que ce texte semble avoir été numérisé à partir d’une photocopie dégradée du document, L’enregistrement converti en un tableau facile à lire :

| Application | Procédure légale et détails supplémentaires |

|---|---|

| Apple iMessage | *Contenu du message limité. *Assignation: peut restituer des informations de base sur l’abonné. *18 USC §2703(d) : peut rendre 25 jours de recherches iMessage et à partir d’un numéro cible. * Registre des stylos : aucune capacité. *Mandat de perquisition: peut effectuer des sauvegardes d’un périphérique cible ; si la cible utilise la sauvegarde iCloud, les clés de chiffrement doivent également être fournies avec le retour de contenu peut également acquérir des iMessages à partir des retours iCloud si la cible a activé les messages dans iCloud. |

| Ligne | *Contenu du message limité. *Informations enregistrées sur le suspect et/ou la victime (image de profil, nom d’affichage, adresse e-mail, numéro de téléphone, LINE ID, date d’enregistrement, etc.) *Informations sur l’utilisation. * Maximum de sept jours de chats textuels d’utilisateurs spécifiés (uniquement lorsque E2EE n’a pas été élu et appliqué et uniquement lors de la réception d’un mandat effectif ; cependant, la vidéo, l’image, les fichiers, l’emplacement, l’audio de l’appel téléphonique et d’autres données de ce type ne seront pas divulgué). |

| Signal | *Aucun contenu de message. *Date et heure d’enregistrement d’un utilisateur. *Dernière date de connexion d’un utilisateur au service. |

| Télégramme | *Aucun contenu de message. *Aucune information de contact fournie pour les forces de l’ordre pour poursuivre une ordonnance du tribunal. Conformément à la déclaration de confidentialité de Telegram, pour les enquêtes terroristes confirmées, Telegram peut divulguer l’IP et le numéro de téléphone aux autorités compétentes. |

| Trois | *Aucun contenu de message. * Le hachage du numéro de téléphone et de l’adresse e-mail, si fourni par l’utilisateur. *Push Token, si le service push est utilisé. *Clé publique *Date (pas d’heure) de création de l’ID Threema. Date (pas d’heure) de la dernière connexion. |

| Viber | *Aucun contenu de message. *Fournit le compte (c’est-à-dire le numéro de téléphone)) les données d’enregistrement et l’adresse IP au moment de la création. *Historique des messages : heure, date, numéro de source et numéro de destination. |

| *Aucun contenu de message. * Accepte les lettres de conservation de compte et les citations à comparaître, mais ne peut pas fournir d’enregistrements pour les comptes créés en Chine. *Pour les comptes hors Chine, ils peuvent fournir des informations de base (nom, numéro de téléphone, e-mail, adresse IP), qui sont conservées aussi longtemps que le compte est actif. |

|

| *Contenu du message limité. *Assignation: peut rendre les enregistrements d’abonné de base. *Ordonnance du tribunal: Retour d’assignation ainsi que des informations telles que les utilisateurs bloqués. *Mandat de perquisition: Fournit les contacts du carnet d’adresses et les utilisateurs WhatsApp qui ont la cible dans leurs contacts du carnet d’adresses. *Registre des stylos : Envoyé toutes les 15 minutes, fournit la source et la destination de chaque message. * Si la cible utilise un iPhone et que les sauvegardes iCloud sont activées, les retours iCloud peuvent contenir des données WhatsApp, y compris le contenu du message. |

|

| Wickr | *Aucun contenu de message. *Date et heure de création du compte. *Type d’application (s) d’appareil(s) installée(s) sur. *Date de la dernière utilisation. *Nombre de messages. *Nombre d’identifiants externes (adresses e-mail et numéros de téléphone) connectés au compte, mais pas aux identifiants externes en texte brut eux-mêmes. * Image d’avatar. * Enregistrements limités des modifications récentes apportées aux paramètres du compte, telles que l’ajout ou la suspension d’un appareil (n’inclut pas le contenu du message ou les informations de routage et de livraison). *Numéro de version Wickr. |

Pour résumer, il y a ici de bonnes et de mauvaises nouvelles. Le FBI dit qu’il peut récupérer “aucun contenu de message” à partir de six des neuf applications de messagerie cryptées, les trois autres – iMessage intégré d’Apple, Line et WhatsApp de Facebook – ne fournissant qu’un contenu de message limité. Du point de vue de la confidentialité, Signal et Télégramme semblent être les plus sûrs sur la base de ce rapport. Le premier ne fournit que la date/l’heure de l’enregistrement et la date de la dernière connexion ; ce dernier peut donner aux autorités l’adresse IP et le numéro de téléphone d’un utilisateur s’il existe des preuves d’activité terroriste.

Que vous vous méfiiez de la portée excessive du gouvernement national, des États-nations étrangers ou des pirates informatiques malveillants essayant de lire vos messages, il vaut la peine de déterminer quelle application de messagerie cryptée vous utilisez.

Plus d’articles sur la sécurité numérique

Préparez-vous maintenant :

Divulgation : Ces liens sont des liens d’affiliation. Caribou Media Group touche une commission sur les achats admissibles. Merci!

Divulgation : Ces liens sont des liens d’affiliation. Caribou Media Group touche une commission sur les achats admissibles. Merci!

RESTEZ EN SÉCURITÉ : Téléchargez un copie du problème d’épidémie OFFGRID

RESTEZ EN SÉCURITÉ : Téléchargez un copie du problème d’épidémie OFFGRID

Dans le numéro 12, Magazine hors réseau a examiné attentivement ce que vous devez savoir en cas d’épidémie virale. Nous offrons désormais une copie numérique gratuite du problème OffGrid Outbreak lorsque vous vous abonnez à la newsletter électronique OffGrid. Inscrivez-vous et obtenez votre copie numérique gratuite Cliquez pour télécharger !

Source de l’article