Les bases des radios cryptées

AVERTISSEMENT : Cet article est un bref aperçu des radios cryptées et non un guide exhaustif. Rien dans cet article ne doit être interprété comme un conseil juridique. Vérifiez les lois locales et les politiques de licence avant de transmettre à partir de n’importe quelle radio, cryptée ou non.

Les êtres humains sont des créatures sociales. Dès notre naissance, nous commençons à travailler pour communiquer avec ceux qui nous entourent – cela commence par les parents, les frères et sœurs et la famille élargie, puis les amis et les camarades de classe, et enfin les collègues de travail, les conjoints et les enfants que nous avons nous-mêmes. Dans le meilleur des cas, notre capacité à communiquer est essentielle à notre bonheur, mais c’est lorsque les choses tournent mal que nous en mesurons toute l’importance. Qu’il s’agisse de randonneurs perdus dans l’arrière-pays, d’une ville dévastée par une catastrophe naturelle ou d’un pays ravagé par la guerre, notre instinct nous pousse à demander de l’aide à nos voisins, aux autorités et à nos alliés. Voici un bref aperçu des communications cryptées :

Abonnez-vous aujourd’hui et économisez !

Cependant, il y a une autre vérité qu’il faut reconnaître : L’homme est un prédateur. Même avant la formation de sociétés organisées, nous chassions pour rester en vie – non pas avec des dents et des griffes, mais avec notre intelligence et les outils que nous avions conçus. Nous avons d’abord chassé des animaux pour nous nourrir, puis nous avons chassé d’autres humains pour les empêcher de nous prendre notre nourriture. C’est ainsi qu’est née l’interminable série de conflits qui ont défini (et détruit) d’innombrables nations.

Ci-dessus : Du simple signal de fumée aux téléphones satellites complexes ou aux balises GPS, la capacité à communiquer est particulièrement importante en cas d’urgence.

Ces deux caractéristiques – communicateur social et chasseur intelligent – vont de pair. Au fil des millénaires, nos armes et notre technologie se sont développées, tout comme nos capacités à communiquer et à chasser. Mais il n’a pas fallu longtemps pour que ces compétences soient utilisées comme des armes les unes contre les autres. Lorsque nos ennemis tentaient de communiquer, nous envoyions des espions pour intercepter leurs messages. Conscients de ce danger, ils ont tenté de brouiller leurs communications en utilisant des codes. J.-C., lorsque les anciens Égyptiens utilisaient des hiéroglyphes non standard pour dissimuler le sens de leurs messages. En réponse, nous avons affecté certains de nos esprits les plus brillants à la tâche de décoder les messages codés. C’est ainsi qu’est née la course à l’armement de sécurité des communications (COMSEC) qui fait rage aujourd’hui.

La valeur du cryptage

“Pourquoi le COMSEC est important”, a Mémo de l’armée de l’air américaine publié en 2018, l’explique succinctement :

La sécurité des communications peut être quelque chose d’aussi simple qu’un anneau décodeur que vous avez reçu par la poste lorsque vous étiez enfant ou d’aussi avancé qu’un algorithme mathématique électronique créé pour sécuriser les communications par satellite à des milliers de kilomètres dans l’espace.

La sécurité cryptographique et le cryptage des informations sont probablement les disciplines les plus reconnues au sein de COMSEC. L’armée et d’autres entités gouvernementales utilisent le cryptage pour protéger les informations classifiées, les entreprises utilisent le cryptage pour protéger les secrets commerciaux et les hôpitaux utilisent le cryptage pour protéger les informations relatives aux patients. Le cryptage peut également être utilisé sur les systèmes informatiques pour protéger les fichiers contenant des informations personnelles telles que les numéros de sécurité sociale, les cartes de crédit, les informations fiscales, les courriers électroniques et les historiques de chat. Ainsi, même si votre ordinateur portable ou votre téléphone mobile est volé, les données qu’il contient restent sécurisées et illisibles pour d’autres personnes.

La compromission ou la mauvaise gestion des systèmes COMSEC peut avoir un impact négatif sur nos vies de plusieurs façons : vol d’identité, renversement de la situation en cas de guerre, voire perte inutile de vies humaines.

Légalité et restrictions

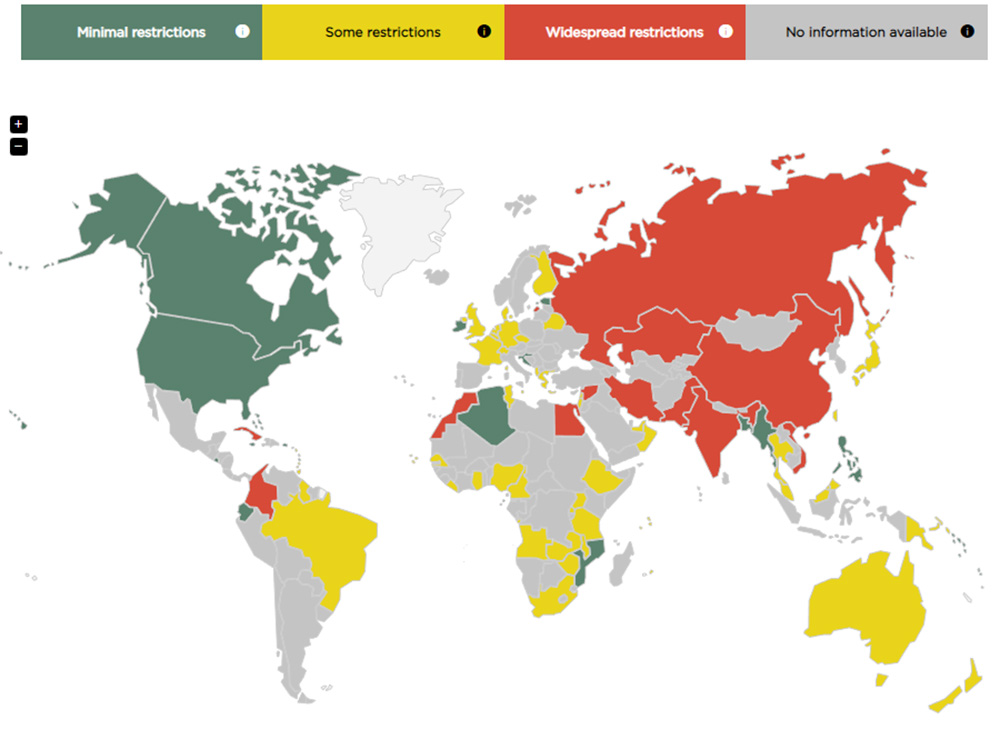

Malheureusement, comme c’est le cas pour les armes et autres outils puissants, le chiffrement est souvent étroitement contrôlé et jalousement gardé par les gouvernements. Cela est particulièrement vrai dans les pays dont les régimes tendent vers un contrôle autoritaire. Global Partners DigitalGlobal Partners Digital, une société basée à Londres dont l’objectif est de “rendre les lois et les politiques relatives à l’environnement numérique plus conformes aux normes internationales en matière de droits de l’homme”, a établi le classement suivant de la légalité du cryptage dans le monde :

- Restrictions généralisées : Chine, Russie, Inde, Iran, Égypte, Cuba

- Certaines restrictions : Royaume-Uni, France, Allemagne, Brésil, Australie, Nouvelle-Zélande, Japon

- Restrictions minimales : États-Unis, Canada, Irlande, Philippines

Se référer à gp-digital.org/carte-monde-du-chiffrement pour une carte interactive avec plus de détails sur les politiques de chaque pays.

Si les restrictions sur les communications cryptées sont relativement laxistes aux États-Unis, il est un domaine où elles sont plus strictes : celui des radioamateurs. Dans le Code des réglementations fédérales (CFR), Titre 47 § 97.113 – Dans la section “Transmissions interdites”, la Federal Communications Commission (FCC) interdit aux radioamateurs de transmettre des “messages codés dans le but d’en obscurcir le sens”. Cette déclaration générale interdit effectivement tout, du cryptage numérique avancé à l’utilisation de simples mots codés dont la signification n’est pas divulguée.

Ci-dessus : Le Motorola XTS 3000 est une radio numérique cryptée courante qui peut être achetée à un prix relativement abordable dans les ventes de surplus ou les ventes aux enchères.

Apparemment, cette politique vise à préserver la nature ouverte et non commerciale des bandes de radioamateurs, car il ne serait pas très amusant que des transmissions cryptées et indéchiffrables étouffent toute tentative de conversation décontractée. Mais les personnes soucieuses de leur vie privée peuvent aussi y voir une tentative d’entraver leur capacité à communiquer sans que Big Brother ne les écoute. La FCC a publié un rapport sur le sujet, qui donne une certaine validité à ces préoccupations. un avis public sur l’application de la loi le 17 janvier 2021, en réponse à l’incident du 6 janvier au Capitole. Cet avis stipulait ce qui suit :

Le [FCC Enforcement] Le Bureau a pris connaissance de discussions sur des plateformes de médias sociaux suggérant que certains services de radio réglementés par le Conseil peuvent être une alternative aux plateformes de médias sociaux pour les groupes afin de communiquer et de coordonner les activités futures. Le Bureau reconnaît que ces services peuvent être utilisés pour un large éventail d’objectifs autorisés … [but they] ne peuvent pas être utilisés pour commettre ou faciliter des crimes.

Plus précisément, le Bureau rappelle aux titulaires de licences d’amateur qu’il leur est interdit de transmettre des “communications destinées à faciliter un acte criminel” ou des “messages codés dans le but d’en obscurcir le sens”. De même, les personnes utilisant des radios dans les services radio personnels, une catégorie qui comprend les CB, FRS, GMRS et MURS, n’ont pas le droit d’utiliser ces radios “dans le cadre d’une activité contraire à la loi fédérale, étatique ou locale”. Les personnes qui utilisent ainsi des radios dans les services radio amateurs ou personnels s’exposent à des sanctions sévères, notamment à des amendes importantes, à la saisie de l’équipement incriminé et, dans certains cas, à des poursuites pénales.

Quelle que soit votre opinion sur les événements qui se sont déroulés ce jour-là, le message est clair. La FCC et les autres agences du gouvernement américain sont prêtent une grande attention aux communications radio bidirectionnelles civiles codées/chiffrées, en particulier celles qui pourraient être liées à des activités illégales ou à des problèmes de sécurité nationale.

Ci-dessus : Les radios numériques cryptées utilisant la norme P25 sont courantes parmi les organismes chargés de l’application de la loi.

Exceptions : Bien entendu, il existe des exceptions aux règles de cryptage radio. Les militaires, les forces de l’ordre et les services d’urgence sont exemptés, et l’utilisation de radios cryptées est courante au sein de ces groupes (principalement les deux premiers). Cela n’a rien de surprenant – voir notre point précédent sur les gouvernements qui gardent jalousement des outils puissants. (Voir aussi : la loi nationale sur les armes à feu de 1934).

L’autre exception concerne les entreprises. Après avoir obtenu la licence appropriée, elles peuvent utiliser les fréquences du pool industriel / commercial, qui autorisent le cryptage. L’obtention d’une licence industrielle/professionnelle implique de passer par des formalités administratives assez lourdes et de payer plusieurs centaines de dollars de redevances. Vous devez déposer un Formulaire 601 de la FCC en ligne pour fournir des informations sur votre entreprise, les fréquences spécifiques que vous avez l’intention d’utiliser, le nombre de radios qui fonctionneront sur le système, la puissance de sortie de chaque radio, le type et l’emplacement de l’antenne pour les installations fixes, etc. Il existe des conditions spécifiques d’éligibilité. Vous devez donc vous assurer que votre entreprise répond à ces conditions avant d’introduire votre demande. Et, bien entendu, si votre entreprise enfreint l’une des réglementations, les sanctions seront importantes.

En dehors de ces exceptions, toute utilisation du cryptage sur les fréquences radioamateurs et les fréquences radio personnelles (par exemple celles utilisées par les talkies-walkies FRS et GMRS) est illégale.

Norme radio P25

Ci-dessus : Le Motorola XTS 3000 peut être utilisé comme combiné autonome ou être connecté à une variété de casques et de systèmes PTT.

Projet 25Le projet 25, ou P25, est un ensemble de normes élaborées par l’Association of Public Safety Communications Officials International (APCO) afin que “les intervenants en cas d’urgence puissent échanger des communications essentielles entre agences et juridictions”. Elle spécifie l’utilisation de radios numériques bidirectionnelles, qui sont rétrocompatibles avec les systèmes radio analogiques à bande large et à bande étroite. Cela signifie que les radios P25 peuvent transmettre la voix et les données à d’autres radios numériques P25, mais aussi communiquer avec des radios analogiques courantes (talkies-walkies FRS, portatifs Baofeng, radios mobiles tout-terrain, etc.) Les radios P25 sont largement utilisées par la police, les pompiers, les ambulances et les services de secours d’urgence.

Les appareils qui répondent à la norme P25 peuvent être utilisés sans cryptage, auquel cas toute personne disposant d’une radio numérique compatible P25 sera en mesure d’écouter et de répondre. Pour les applications plus sécurisées, ces radios peuvent également être configurées pour utiliser le Data Encryption Standard (DES) de 56 bits ou l’Advanced Encryption Standard (AES) de 256 bits.

Chiffrement DES et AES

Le cryptage DES a été développé par IBM et adopté par le gouvernement américain en 1977. Son chiffrement sur 56 bits était assez sûr à l’origine, mais dans les années 1990, les progrès rapides de la puissance informatique ont permis de vaincre le DES par la force brute – un ordinateur pouvait deviner la clé de manière aléatoire en moins de 24 heures. Cela a conduit au développement d’un système beaucoup plus sûr, l’AES, qui a été officiellement reconnu par le National Institute of Standards and Technology (NIST) en 2002.

L’AES est disponible en trois versions : 128 bits, 192 bits et la plus sûre, 256 bits. Les deux premiers systèmes nécessitent moins de puissance de calcul pour le cryptage et le décryptage, mais en contrepartie, ils offrent moins de sécurité. Au fur et à mesure que les processeurs devenaient plus rapides, l’AES-256 est devenu la norme. Vous utilisez l’AES-256 tous les jours sans y penser : il est intégré au système de fichiers NTFS de Windows, aux certificats de sécurité SSL/TLS pour les services bancaires en ligne et les pages web de commerce, aux gestionnaires de mots de passe, aux applications de messagerie, aux services VPN, et à bien d’autres choses encore. C’est le seul algorithme de chiffrement public approuvé par la National Security Agency (NSA) pour le stockage de données top secrètes, et les fuites d’Edward Snowden en 2012 ont montré que la NSA avait également passé des années à essayer – en vain – de le casser.

Quelle est donc la sécurité de l’AES-256 ? À moins que vous n’obteniez la clé de cryptage pour décrypter les données, il peut être considéré comme virtuellement inviolable lorsqu’il est correctement mis en œuvre. D’après un calcul effectué par The SSL Store, deviner la séquence de 256 uns et zéros qui composent une clé prendrait vraisemblablement un quart d’heure. millions d’années pour la décrypter – et ce, en utilisant la puissance combinée de de tous les ordinateurs de la planète. Bien que l’avènement des informatique quantique rendra probablement ce type de cryptage obsolète dans un avenir pas si lointain. Bien entendu, tout système de sécurité est aussi solide que son maillon le plus faible, et les pirates chercheront donc des solutions de contournement plutôt que d’essayer de vaincre l’AES-256.

Vulnérabilités des radios cryptées

Nous considérons les radios du point de vue de la préparation aux situations d’urgence, et non du point de vue de la logistique commerciale. Par conséquent, nous sommes moins préoccupés par le fait que des concurrents découvrent nos secrets commerciaux que par le fait que des individus malveillants découvrent des informations qui pourraient les aider à nous trouver et à nous faire du tort. Le cryptage AES-256 empêchera même les criminels les plus avertis d’écouter vos conversations et peut résister à un examen minutieux de la part du gouvernement. Cependant, d’autres vulnérabilités doivent être prises en compte.

RDF : La première vulnérabilité est une vulnérabilité qu’aucun chiffrement ne pourra résoudre. La radiogoniométrie, ou RDF, est utilisée pour déterminer l’emplacement et le mouvement d’un émetteur. Il n’est pas nécessaire de comprendre une transmission pour déterminer sa provenance. La radiogoniométrie est souvent utilisée par les unités militaires pour localiser et détruire les installations radio ou les brouilleurs ennemis, ainsi que par les organisations de recherche et de sauvetage pour retrouver des personnes perdues. Cette compétence n’est pas l’apanage des professionnels qualifiés : elle est également pratiquée par les passionnés de radio, qui organisent des concours de “chasse au renard” pour localiser des émetteurs cachés dans une zone de recherche désignée (ou se déplaçant dans cette zone). Les passionnés sont également connus pour traquer et signaler les stations de radio pirates illégales qui empiètent sur les fréquences amateurs.

Ci-dessus : Polaris RDF est une application Android utilisée par le personnel de recherche et de sauvetage pour localiser des cibles à l’aide de balises de détresse radio.

La RDF peut être réalisée avec un seul récepteur directionnel ou avec plusieurs récepteurs pour trianguler un émetteur. Les professionnels disposent d’outils précis conçus spécialement pour cette tâche, avec des antennes DF tournantes qui peuvent balayer une large gamme de fréquences dans une zone de 360 degrés.

Si vous pensez qu’il y a un risque que quelqu’un utilise la RDF pour vous localiser, il est judicieux d’être irrégulier. N’émettez que par courtes salves, changez d’endroit aussi souvent que possible et ne suivez jamais un programme prévisible.

Interception matérielle : Il n’est pas nécessaire de crocheter une serrure ou de briser une fenêtre si un criminel peut simplement voler la clé. De même, le cryptage peut être déjoué en capturant l’une des radios qui a été programmée avec la clé de cryptage, ou en capturant l’ordinateur qui a été utilisé pour programmer les radios. Les précédents historiques ne manquent pas : la plupart des percées qui ont conduit à la défaite de la machine allemande Enigma pendant la Seconde Guerre mondiale ont été réalisées grâce à la capture par les forces alliées de composants de la machine, de livres de code et d’opérateurs radio qui ont pu être interrogés.

Outre les mesures de sécurité physique de bon sens visant à empêcher les radios de tomber entre de mauvaises mains, il est possible de réduire le risque d’interception matérielle en chargeant périodiquement de nouvelles clés de cryptage. Les grandes organisations utilisent souvent le rechargement par voie aérienne (OTAR) pour charger de nouvelles clés de cryptage dans les radios numériques qui sont déjà sur le terrain. L’armée américaine a adopté cette procédure standard en 1988, et elle est devenue une norme de l’OTAN peu après. La NSA a créé une forme avancée d’OTAR, appelée Electronic Key Management System (EKMS). Grâce à l’OTAR, les administrateurs de réseau peuvent émettre à distance de nouvelles clés pour toutes les radios en appuyant sur un bouton ou désactiver des radios individuelles à la demande.

Ci-dessus : Une station de brouillage radio russe Krasukha-2. (Photo via Mil.ru, CC 4.0)

Brouillage : Dans un rapport intitulé “Security Weaknesses in the APCO Project 25 Two-Way Radio System”, les chercheurs du département d’informatique et des sciences de l’information de l’université de Pennsylvanie ont conclu que “les systèmes P25 sont très sensibles aux attaques de brouillage sélectif, dans lesquelles un attaquant peut brouiller des types spécifiques de trafic (tels que les messages cryptés ou le trafic de gestion des clés)”. Le rapport explique que les attaques de brouillage sont “non seulement réalisables, mais aussi très efficaces, car elles nécessitent, par exemple, une production d’énergie globale nettement inférieure de la part d’un brouilleur que de la part des émetteurs légitimes”. Grâce au brouillage sélectif, les “messages cryptés [radio] peuvent être contraints (sciemment ou non) de repasser en mode non crypté”.

Ci-dessus : Les brouilleurs portatifs de petite taille sont devenus un outil populaire parmi les cartels de la drogue mexicains. Ils semblent aller de pair avec une autre technologie adoptée par les cartels : les drones aériens.

Qu’est-ce que cela signifie pour nous ? Si vous vous retrouvez un jour face à une menace étatique très sophistiquée – c’est le pire des scénarios – il est possible que des attaques de brouillage soient utilisées pour bloquer les transmissions sur certaines fréquences ou pour vous forcer à communiquer sans cryptage. Le rapport précise que “[selective jamming attacks] peut empêcher la réception du trafic crypté et forcer les utilisateurs à désactiver le cryptage, ou peut être utilisé pour refuser tout service.”

À moins de désactiver physiquement le brouilleur ou de se déplacer hors de son champ d’action, il n’y a pas grand-chose que vous puissiez faire pour empêcher ces attaques ciblées de haute technologie. Comme nous l’avons dit précédemment, le cryptage AES-256 est extrêmement sûr, mais les pirates bien informés chercheront toujours des solutions de contournement.

Dernières réflexions

Acheter un système de sécurité est une chose, comprendre son fonctionnement en est une autre. Avant d’essayer d’obtenir des radios cryptées, il est essentiel de comprendre les bases du fonctionnement de ces systèmes, leur utilité et leurs vulnérabilités potentielles. Nous espérons que cet article vous a été utile à cet égard. Armé de ces connaissances et du matériel adéquat, votre plan COMSEC aura une longueur d’avance bien avant qu’une catastrophe – naturelle ou causée par l’homme – ne mette hors service les tours de téléphonie cellulaire et le Wi-Fi.

Si, un jour, la situation devient critique, les radios cryptées peuvent constituer une ligne de vie inestimable pour votre famille et vos amis, tout en tenant à distance les auditeurs les moins sympathiques.

FAQ sur les radios cryptées

- Q : Les radios cryptées sont-elles légales ?

R : Cela dépend des lois en vigueur dans le pays où vous utilisez une radio cryptée. Dans la plupart des pays, elle n’est pas légale. Il est donc utile de se renseigner sur les lois susceptibles de vous concerner. - Q : Les civils peuvent-ils se procurer des radios cryptées ?

A : Certaines radios ont des options de cryptage intégrées, mais si quelqu’un d’autre possède un modèle similaire, il pourra très probablement écouter les transmissions d’autres radios du même type.

- Q : Est-il illégal de décrypter la radio de la police ?

A : Aux États-Unis, les lois fédérales et des États rendent l’interception et la divulgation des communications radio illégales et passibles de sanctions pénales sévères, à quelques exceptions près.

En savoir plus

N’oubliez pas de vous abonner à notre lettre d’information gratuite pour plus de contenu comme celui-ci.

SOYEZ EN SÉCURITÉ : Téléchargez un du numéro sur les épidémies d’OFFGRID

SOYEZ EN SÉCURITÉ : Téléchargez un du numéro sur les épidémies d’OFFGRID

Dans le numéro 12, Magazine Offgrid s’est penché sur ce qu’il faut savoir en cas d’épidémie virale. Nous offrons maintenant une copie numérique gratuite du numéro d’OffGrid Outbreak lorsque vous vous inscrivez à la lettre d’information électronique d’OffGrid. Inscrivez-vous et recevez votre exemplaire numérique gratuit

Source de l’article