Escroqueries au code de vérification : contourner l’authentification à deux facteurs

Est-il difficile de trouver votre numéro de téléphone en ligne ? Pour la plupart d’entre nous, la réponse est « pas très », malgré tous nos efforts. Il existe d’innombrables endroits où votre numéro de téléphone peut être partagé, que ce soit en raison de vos propres actions ou de celles d’un tiers. Peut-être que vous avez posté votre numéro à côté d’une annonce à vendre sur un marché en ligne, votre conjoint l’a partagé dans un groupe communautaire sur les réseaux sociaux, ou votre patron l’a envoyé par e-mail à quelqu’un à votre insu. Vous vous êtes peut-être inscrit à un programme de fidélisation de la clientèle dans un magasin et ce magasin a vendu votre nom et votre numéro pour gagner rapidement de l’argent. Peut-être qu’il a été divulgué dans l’un des d’innombrables violations de données dont nous entendons parler presque tous les jours maintenant. Quelle que soit la raison, les numéros de téléphone sont devenus une cible clé pour les cybercriminels qui commettent des escroqueries par code de vérification.

Qu’est-ce qu’une arnaque au code de vérification ?

L’authentification à deux facteurs, ou 2FA, est devenue une méthode de plus en plus populaire pour renforcer la sécurité des comptes en ligne. La forme la plus courante d’authentification à deux facteurs consiste à envoyer un SMS à votre numéro de téléphone avec un code de vérification qui doit être utilisé pour effectuer une action (par exemple, réinitialiser un mot de passe, créer un compte ou autoriser un nouvel appareil à se connecter à un compte existant). Tout le monde sait qu’il ne faut pas divulguer ses mots de passe à des étrangers, mais tous ne sont pas aussi conscients du fonctionnement des codes 2FA. Les escroqueries par code de vérification consistent à convaincre les utilisateurs de partager ces codes afin que les criminels puissent prendre des mesures malveillantes, parfois sans nécessiter de mot de passe supplémentaire.

Maintenant, vous pensez peut-être : “C’est ridicule! Je ne donnerais jamais un code de vérification à un étranger.» C’est peut-être vrai – si vous êtes même un peu soucieux de la sécurité, vous saurez qu’il ne faut jamais donner un code de vérification que vous recevez. De nombreux SMS contenant le code de vérification incluent également un message indiquant « Ne partagez ce code avec personne ». Mais tout cela peut être surmonté par un criminel à la voix douce qui comprend l’ingénierie sociale. (Si ce n’est pas un terme que vous connaissez bien, lisez notre article Ingénierie sociale : 5 techniques de manipulation.)

Abonnez-vous aujourd’hui et économisez !

Même si vous ne tomberiez pas dans ce piège, les membres de votre famille et vos amis pourraient le faire. C’est pourquoi il est essentiel de partager ces connaissances avec ceux qui sont moins férus de technologie et plus facilement victimisés.

Comment fonctionnent les escroqueries au code de vérification ?

Il existe de nombreuses façons pour les cybercriminels de convaincre les victimes de remettre leurs codes de vérification. Pour le contexte, regardons un exemple concret qui a circulé ces derniers temps : le Arnaque Google Voice.

Imaginez que vous ayez mis en vente un vieil iPad en ligne. Comme la plupart des gens, vous entrez votre numéro de téléphone afin que les acheteurs potentiels puissent vous contacter. Vous recevez le message suivant : « Bonjour, je suis intéressé par l’iPad que vous vendez. S’il est toujours disponible, je peux vous envoyer l’argent via PayPal, mais je veux d’abord m’assurer que vous n’êtes pas un escroc. J’ai eu trop d’appels rapprochés et je ne veux pas me faire arnaquer. Le message continue : “Je vais utiliser la vérification Google pour prouver que vous êtes une personne réelle. Vous recevrez un SMS avec un code à six chiffres de Google, alors faites-moi simplement savoir le code de vérification afin que je puisse prouver que vous n’êtes pas un bot. Merci!”

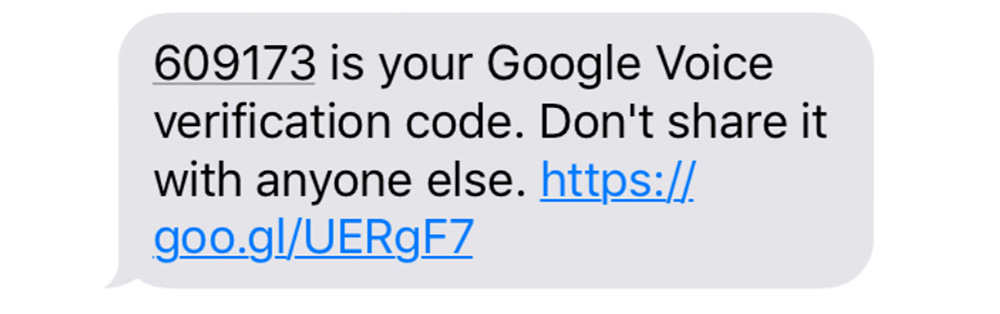

Vous recevez alors un code de Google qui ressemble à ceci :

Si vous êtes même un peu sceptique, la sonnette d’alarme devrait déjà sonner dans votre tête. Malheureusement, de nombreuses personnes – souvent des enfants ou des personnes âgées – ne savent pas mieux.

Si la victime remet le code au criminel dans cet exemple, il est utilisé pour configurer un nouveau compte Google Voice avec le numéro de téléphone de la victime. Cela permet à l’escroc, qui se trouve généralement à l’étranger, d’utiliser le nouveau numéro Google Voice pour arnaquer d’autres victimes (ou pour vendre le numéro à d’autres groupes malveillants). Si les autorités enquêtent, elles trouveront le numéro de la victime lié au compte Google Voice de l’escroc.

Voici un guide expliquant comment récupérer votre numéro si vous êtes victime de l’escroquerie Google Voice.

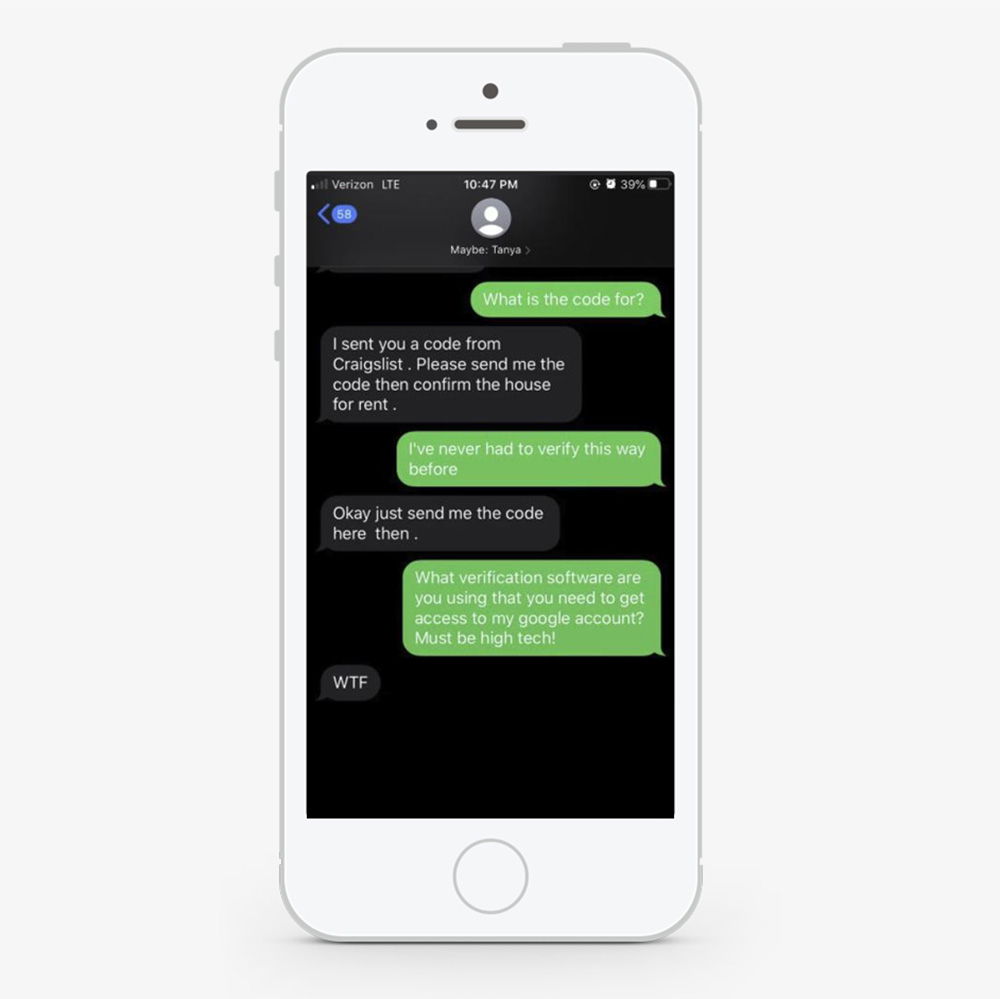

Ci-dessus : consultant en sécurité et ancien officier de cyberguerre de l’armée Rich Malewicz a partagé cet exemple d’une arnaque au code de vérification en action. Même si cela vous paraît évident, de nombreuses personnes tombent encore dans le piège de ces attaques effrontées.

D’autres escroqueries possibles au code de vérification peuvent chercher à accéder à des comptes dont les données de nom d’utilisateur et de mot de passe ont déjà été divulgués. Lorsqu’un criminel a déjà accès au nom d’utilisateur et au mot de passe, un code 2FA est généralement la clé finale pour prendre en charge un compte.

Maintenant, peut-être que vous n’êtes pas en train de craquer pour l’approche des gentils – c’est bien. Mais il existe d’autres moyens pour convaincre les victimes d’abandonner ces codes. Peur est un autre outil commun pour convaincre les victimes de partager un code de vérification. Par exemple, un criminel peut envoyer un texte d’apparence officielle indiquant : « ALERTE : un nouvel appareil a accédé à votre compte Amazon près de Shenzhen, en Chine. Un code de vérification d’urgence à six chiffres a été envoyé à ce numéro. Répondez immédiatement avec le code pour récupérer votre compte. Les utilisateurs non informés peuvent paniquer et se conformer sans se rendre compte que ce message frauduleux ne protège pas leur compte d’une attaque – c’est l’attaque.

Méthodes pour éviter les escroqueries au code de vérification

La réponse évidente est de faire ce que disent la plupart des messages de vérification : traitez chaque code de vérification comme un mot de passe et ne le communiquez à personne. Mais il y a plus que cela.

Étant donné que l’authentification par SMS/message texte est la méthode la plus courante, c’est également la cible la plus courante pour les criminels. C’est une bonne idée de configurer l’une des autres méthodes de vérification 2FA, soit comme méthode de secours, soit comme méthode principale. Basé sur l’authentificateur (a.k.a. Mot de passe à usage unique basé sur le temps, ou TOTP) a tendance à être plus sûre puisque ses codes expirent en aussi peu que 30 secondes – probablement pas assez de temps pour qu’un attaquant l’utilise, même si vous avez été assez stupide pour le partager. Authentificateur Google est un bon exemple de ce type d’application.

Pour les personnes extrêmement soucieuses de la sécurité, Google propose même une option pour créer un clé de sécurité physique pour l’authentification à 2 facteurs. Cela nécessite que vous insériez une clé préprogrammée, telle que le Clé de sécurité Titan illustré ci-dessus, dans le port USB de votre appareil pour servir de code de vérification 2FA. À moins que quelqu’un ne vole la clé, il ne pourra pas accéder à votre compte.

Nous vous recommandons également fortement de créer codes de vérification de sauvegarde, qui peut être imprimé ou écrit et enregistré dans un endroit sûr (par exemple à l’intérieur d’un coffre-fort). Si votre méthode 2FA principale devient inaccessible – par exemple, vous perdez ou cassez votre téléphone – ces codes de sauvegarde vous permettent de vérifier votre identité.

Si vous recevez soudainement un code de vérification inattendu qui semble légitime, c’est probablement une bonne idée d’aller changer immédiatement votre mot de passe pour ce site, car cela peut être un signe que quelqu’un a déjà votre nom d’utilisateur et votre mot de passe. Voici quelques conseils pour créer un mot de passe sécurisé.

Préparez-vous maintenant :

Divulgation : Ces liens sont des liens d’affiliation. Caribou Media Group touche une commission sur les achats admissibles. Merci!

Divulgation : Ces liens sont des liens d’affiliation. Caribou Media Group touche une commission sur les achats admissibles. Merci!

RESTEZ EN SÉCURITÉ : Téléchargez un copie du problème d’épidémie OFFGRID

RESTEZ EN SÉCURITÉ : Téléchargez un copie du problème d’épidémie OFFGRID

Dans le numéro 12, Magazine hors réseau a examiné attentivement ce que vous devez savoir en cas d’épidémie virale. Nous offrons désormais une copie numérique gratuite du problème OffGrid Outbreak lorsque vous vous abonnez à la newsletter électronique OffGrid. Inscrivez-vous et obtenez votre copie numérique gratuite Cliquez pour télécharger !

Source de l’article